AMD处理器也受Rowhammer攻击影响,官方推出缓解措施

注:Rowhammer 攻击利用了现代 DRAM 内存的物理特性,通过对内存的反复读取和写入,改变相邻存储单元中的电荷状态,实现位翻转。攻击者可通过诱导特定位置的位翻转,实现对敏感数据的访问或提升权限。

Rowhammer 攻击此前常见于英特尔 CPU 和 Arm 架构处理器上。在 AMD 部分,由于内存系统的设计区别,该类型攻击难以实现。

不过,研究人员这次还是通过对 AMD 复杂内存寻址功能的逆向工程,成功为 AMD 处理器构建了一个名为 ZenHammer 的 Rowhammer 攻击变体。

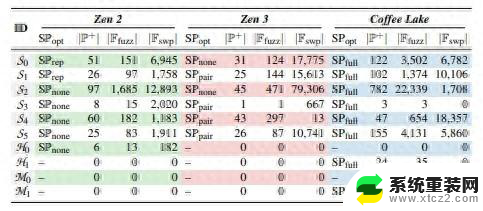

研究人员在 Zen2 架构的锐龙 5 3600X CPU 和 Zen3 架构的锐龙 5 5600G APU 上进行了测试,结果在这两款使用 DDR4 DRAM 内存的系统上,十次尝试中分别有 7 次和 6 次取得了成功。

此外,研究者还在采用 DDR5 内存的 AMD Zen4 架构平台上进行了测试,结果在十次尝试中仅在一套基于锐龙 7 7700X 处理器的系统上取得了成功。

这显示新平台由于内存支持片上 ECC、高内存刷新率和改进的 Rowhammer 攻击缓解措施,较难受到 ZenHammer 影响。

就这一最新研究,AMD 方面发布公告,建议用户联系硬件制造商,以确定是否对 ZenHammer 攻击敏感,并给出了如下的缓解建议:

使用支持 ECC 的 DRAM 内存

使用高于 1 倍的内存刷新率

禁用内存突发 / 延迟刷新

对于使用 DDR4 内存的 EPYC 霄龙平台,使用支持最大激活计数(MAC)的内存控制器;

对于使用 DDR5 内存的 EPYC 霄龙平台,使用支持 Refresh Management 的内存控制器。